新的 Magecart 攻击及其对电子商务网站的影响

关键要点

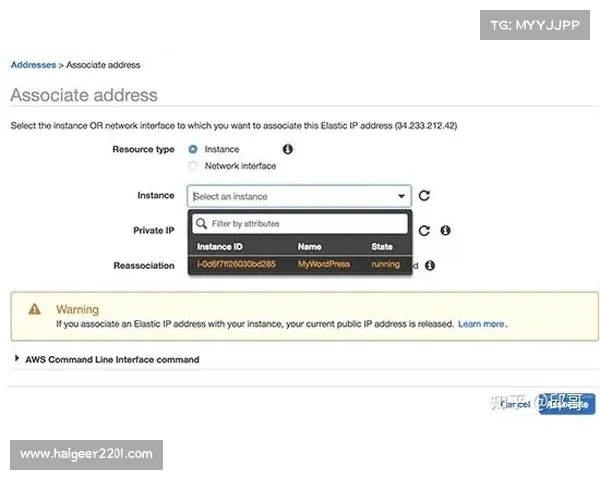

新的 Magecart 攻击利用一个恶意的 WordPress 插件,导致电子商务网站上的管理用户被非法创建及信用卡数据被窃取。该插件名为 WordPress Cache Addons,会在安装后通过自我复制的方式逃避检测,并悄悄建立管理用户账户。攻击通过暴露的管理账户或插件漏洞获得访问权限,并且可以持续进行数据窃取。根据 The Hacker News 的报导,近期出现的 Magecart 攻击涉及一种恶意的 WordPress 插件,该插件可以在电子商务网站上创建虚假的管理用户并窃取信用卡数据。这个插件,声称自己是 WordPress Cache Addons,在被安装后,会通过利用被攻击的管理用户或插件的漏洞进行安装。

根据 Sucuri 的报告,这个恶意插件会自我复制并放入必须使用的插件目录muplugins,以逃避检测,并建立与隐藏管理用户帐号。此外,它还会散播窃取信用卡信息的后门,进一步促进数据窃取的过程。

推特专用加速器Sucuri 的安全研究人员 Ben Martin 表示:“由于许多 WordPress 感染是由于被攻击的 wpadmin 管理用户,因此他们需要在其拥有的访问权限范围内进行工作,而安装插件毫无疑问是 WordPress 管理员的一项重要能力。”

这一针对虚假 WordPress 插件的报告是基于该公司发现的一个假冒 WordPress 补丁,该补丁试图实现持久的远程访问,进一步显示出网络攻击者如何不断进化其手段,以便在更大的范围内侵入电子商务网站。

相关连结描述Magecart 攻击深入分析了解 Magecart 攻击的具体情况及防范措施Sucuri 报告获取最新的网站安全信息和报告随著这些攻击的日益增多,电子商务网站的管理者们需要更加警惕,随时保持更新,确保系统的安全,以抵御此类新型威胁。